As empresas de segurança informática são unânimes no reconhecimento de que o número e perigosidade dos ataques aos computadores e telemóveis tem vindo a crescer de forma exponencial, colocando em risco os utilizadores menos prevenidos, que podem ver os seus sistemas comprometidos, dados apagados e passwords roubadas.

As motivações dos hackers são cada vez mais económicas e o objetivo claro é ganhar dinheiro com dados de cartões de crédito roubados, acessos a contas bancárias e outra informação que possa render dinheiro.

Para além dos vírus e worms, as maiores ameaças residem agora nos trojans (cavalos de tróia) e outras aplicações que correm discretamente nos computadores, sem se fazerem notadas e permitindo aos hackers assumir controlo de funcionalidades e roubar dados, ou integrar os PCs em rede botnet como o DNSChanger e assim usá-los para lançar ataques ou campanhas de spam e phishing.

As boas práticas de segurança apontam para a necessidade de ter instalado um pacote de software antivírus, com atualização regular, para além de ser preciso seguir uma série de regras na navegação online e abertura de emails e documentos, muitas delas que são simples regras de bom senso. O TeK já deixou alguns conselhos sobre a melhor forma de se proteger, e tem vindo a abordar regularmente a oferta de software de segurança para computador e também para smartphones Android, incluindo pacotes de instalação e utilização gratuita.

Mas será que o software antivírus protege realmente o computador contra as ameaças mais recentes e as vulnerabilidades mais críticas? Um teste do NSS Labs mostra que a resposta é Não.

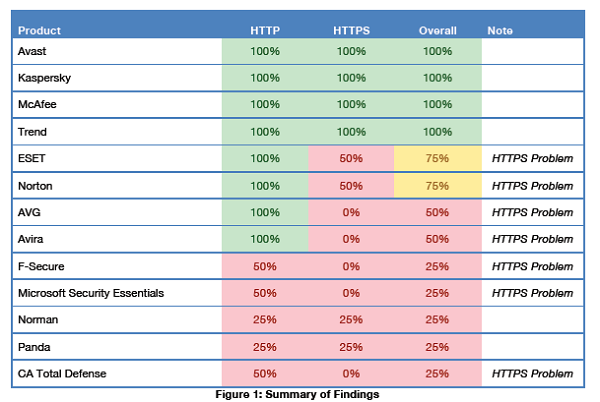

Um relatório divulgado recentemente por este laboratório de análise de produtos de segurança indica que uma avaliação a 13 dos pacotes mais populares mostra que nove falharam em conseguir uma proteção adequada face a duas das vulnerabilidades mais críticas identificadas em sistemas Windows, já corrigidas em junho e julho. A primeira estava relacionada com o Microsoft XML Core Services 3.0, 4.0, 5.0 e 6.0, e a segunda com o Internet Explorer 8.

“Infelizmente estas duas vulnerabilidades foram muito exploradas e os utilizadores que ainda não aplicaram as correções estão em risco. E muitos utilizadores que ainda não aplicaram os updates, ou que os protelaram, assumem que o seu software de segurança defende os seus sistemas durante este tempo”, refere o relatório.

Só quatro pacotes de software escaparam com avaliação positiva: Avast, Kaspersky, McAfee e Trend Micro foram bem-sucedidos no bloqueio a todos os ataques via HTTP e HTTPS. Os restantes 9 falharam em manter a inviolabilidade dos sistemas

[caption] [/caption]

[/caption]

O relatório completo pode ser descarregado gratuitamente através deste link.

O laboratório está a conduzir um estudo mais vasto, que deve ser divulgado ainda este mês, mas Randy Abrams, Research Director do NSS Labs admite que estes resultados mostram já de forma clara que existem deficiências nos produtos de muitos fabricantes que têm as configurações pré-definidas, e que são normalmente aplicadas pela grande maioria dos utilizadores.

Para as empresas há ainda preocupações adicionais, sobretudo numa altura em que os colaboradores quer levar os seus próprios dispositivos para o trabalho e ligarem-se à rede informática, uma política denominada de ‘bring your own device’ (BYOD).

O novo estudo que a NSS Labs tem em curso vai explorar as questões relacionadas com exploits, invasões, performance e proteção contra malware, ataques e phishing.

Escrito ao abrigo do novo Acordo Ortográfico

Em destaque

-

Multimédia

Novo Volvo EX60 promete 810 km de autonomia e vai conversar consigo através do Gemini -

App do dia

ClickUp: Uma plataforma que promete substituir todas as ferramentas de produtividade -

Site do dia

Quer mostrar por onde andou nas últimas férias? Trip Replay transforma viagens em vídeos -

How to TEK

Onde encontrar os ficheiros descarregados no iPhone ou smartphone Android?

Comentários